Disposant d’un très grand nombre d’utilisateurs, Office 365 est devenu une proie rentable pour les pirates qui sont familiers avec le fonctionnement de ce logiciel.

Face à l’augmentation des attaques de ransomwares et des attaques de phishing, les professionnels de l’informatique sont donc obligés de prendre des mesures proactives et protéger leur environnement Office 365 contre les cyberattaques.

Microsoft a fait de grands progrès en matière de cybersécurité, mais les actualités nationales et internationales continuent de rapporter d’innombrables exploits où des cybercriminels ont attaqué l’environnement Office 365.

Protection d’Office 365 contre les cyberattaques : une solution facile à utiliser

Dans une entreprise, quelle que soit sa taille, la gestion de la messagerie électronique peut devenir une tâche pénible. En fait, il y a les problèmes de routages ; les quotas de disque à respecter ; les moments où les employés peuvent envoyer mais ne pas recevoir d’e-mails, ou vice-versa ; les problèmes concernant la protection des données, etc.

Il n’est donc pas étonnant que les services d’hébergement de la messagerie électronique tel qu’Office 365 soient devenus si populaires. Ces services sont généralement basés dans le cloud, ce qui permet de supprimer une grande partie des maux de tête causés par la configuration de la messagerie électronique et les systèmes de stockage. Les services basés dans le cloud peuvent également comprendre des fonctions de sécurité de base conçus pour protéger les utilisateurs contre les menaces en ligne.

En général, les services basés dans le cloud offrent plusieurs options dédiées à simplifier l’expérience des utilisateurs finaux. Vos employés peuvent par exemple se rendre directement sur une page web d’Office 365 puis saisir les informations d’identification de leur entreprise pour pouvoir se connecter directement à leur compte de messagerie au bureau ou depuis n’importe quel autre endroit.

Et ce n’est pas tout, si vous choisissez d’opter pour le service de messagerie dans le cloud, vous pourrez réduire les coûts liés à la gestion de vos e-mails. C’est pour toutes ces raisons que l’utilisation des services tels qu’Office 365 est montée en flèche.

L’ironie du sort est que la popularité d’Office 365 a conduit à des attaques malveillantes. Les attaquants sont conscients de la situation. Ils ne cessent d’élaborer et de lancer des campagnes de phishing qui visent les utilisateurs de ce logiciel. Ils cherchent constamment de nouvelles façons de voler des identifiants de connexion des utilisateurs d’Office 365 dans le but de s’emparer de leurs comptes. S’ils réussissent, les pirates parviennent souvent à se connecter aux comptes compromis et peuvent mener de nombreuses activités malveillantes.

A titre d’exemple, les pirates peuvent diffuser des malwares, des spams et des e-mails de phishing à partir de votre réseau interne. Ils pourront également lancer des attaques personnalisées comme le spear phishing et des attaques du type BEC (Business Email Compromise), ou encore cibler les partenaires et clients de votre entreprise.

À première vue, cela ne ressemble pas aux attaques externes via la messagerie électronique, mais il existe une différence essentielle. En fait, les e-mails malveillants envoyés proviennent désormais de comptes légitimes. Une fois que le compte d’un employé est usurpé, il est utilisé pour envoyer des e-mails malveillants à d’autres collaborateurs. Le destinataire pourrait donc penser qu’il s’agit d’une personne qu’il connaît, ce qui suscite sa confiance. Ce dernier risque donc de tomber dans le piège du phishing.

Pour compliquer les choses, les cybercriminels peuvent utiliser le « détournement de conversation », une pratique consistant à répondre à un e-mail qui se trouve déjà dans la boîte de réception compromise.

Office 365 : une aubaine pour les cyberattaques

Microsoft a été l’une des marques les plus usurpées par les attaques de phishing en 2019, à cause d’Office 365. En effet, cette plateforme multi-système regroupe plusieurs applications de messagerie, des solutions de stockage de fichiers, des applications bureautiques et de collaboration, notamment SharePoint et OneDrive. Ces applications constituent une cible parfaite pour les pirates à la recherche et fichiers et de données sensibles.

En 2017, une enquête réalisée par Ponemon a révélé que 52 % des entreprises interrogées stockent leurs données sensibles et confidentielles sur SharePoint. Il peut s’agir d’informations financières, de secrets commerciaux, etc. Autrement dit, ce son des données stratégiques pour les entreprises, dont la diffusion pourrait causer d’énormes dégâts dont la plupart sont irréparables.

Selon encore une étude récente d’IBM Security, le nombre d’emails contenant des ransomwares a augmenté de 6 000 % entre 2016 et 2017. Aujourd’hui, le risque est plus grand que jamais. Sans

une protection appropriée basée dans le cloud, les systèmes de messagerie comme Office 365 sont vulnérables. L’an dernier, l’environnement Office 365 a été touché par des vagues d’attaques de ransomwares dénommés Jaff et Locky.

Début 2018, des menaces spécifiques visant l’environnement Office 365 sont apparues, telles que ShurL0ckr, qui n’est pas détecté par Office 365.

Les principales menaces de phishing contre Office 365 : du spear phishing au whaling

Pour vous protéger contre les menaces des principales menaces en ligne, il importe de commencer par comprendre les différents types d’e-mails de phishing, comme le spear phishing et l’ingénierie sociale. Chaque type de menace est légèrement différent et requiert une réponse différente si vous voulez mettre fin efficacement aux attaques de phishing. Voici donc les types d’e-mails de phishing les plus courants :

Le phishing classique

Autrefois, les e-mails de phishing étaient très simples. L’un des exemples qu’on peut prendre et l’escroquerie lors de laquelle un soi-disant prince nigérian prétendait avoir vraiment besoin de votre aide. Il peut également s’agir de quelqu’un que vous connaissez et qui est coincé à l’étranger avec son portefeuille volé. Les pirates tentent de vous escroquer en vous demandant de leur envoyer de l’argent et, en contrepartie, vous obtiendrez une commission sur leur fortune.

Les e-mails de phishing simples sont désormais devenus sophistiqués et utilisent les jeux d’argents, les concours, etc. Oui, la plupart des gens cliquent toujours dessus.

Le phishing sophistiqué

Il s’agit d’attaques plus complexes comprenant des éléments plus réfléchis que les simples e-mails de phishing. Un exemple courant est la sextorsion. Un pirate envoie un e-mail du type « Nous avons des preuves vidéo que vous regardez de la pornographie. Envoyez-nous de l’argent en Bitcoin ou nous enverrons les vidéos à tous vos contacts ».

Ce qui rend ces e-mails de phishing beaucoup plus sophistiqués, c’est qu’ils commencent souvent par citer votre vrai mot de passe qu’ils ont probablement acheté sur le dark web ou à partir d’une autre forme de violation de données.

D’autres formes d’attaques plus sophistiqués comprennent des e-mails de phishing basés sur des documents comme Google Docs, Dropbox ou OneDrive.

Le spear phishing

Cette forme d’attaque de phishing est plus ciblée. Elle vise une personne ou un groupe de personnes spécifiques. Souvent, le pirate a fait des recherches sur LinkedIn et connaît le nom ainsi que l’adresse électronique de sa victime et celle de son patron ou de son collègue. Il enverra ensuite un e-mail de phishing ciblé semblant provenir d’une source fiable qui fait une demande conforme à la fonction d’une personne ayant une grande influence au sein de l’entreprise.

Par exemple, un directeur financier peut recevoir un e-mail de son PDG provenant d’un compte usurpé concernant un « Projet secret ». Le message nécessite le dépôt urgent d’une somme d’argent sur un faux compte du pirate, la réalisation d’un virement, le paiement d’une rançon, l’achat de cartes cadeaux, etc.

Le cybercriminel pourra par ailleurs récupérer d’autres informations d’identification Office 365 de sa victime dans le but d’infiltrer de nouvelles entreprises.

Le whaling

Enfin, il y a le whaling. Lors d’une telle attaque, le pirate informatique s’en prend aux principaux décideurs d’une organisation, le plus souvent le Président du conseil d’administration ou le PDG. Dans ce cas, le message est soigneusement élaboré et fait l’objet d’une recherche impeccable.

Malheureusement, un trop grand nombre de ces attaques de phishing ont été couronnées de succès, ce qui a entraîné des violations de données, des licenciements et amené souvent à un désastre pour de nombreuses organisations.

A propos de l’ingénierie sociale

L’ingénierie sociale est une pratique que beaucoup de types de phishing susmentionnés ont en commun. L’ingénierie sociale consiste à utiliser la tromperie pour manipuler les individus afin qu’ils divulguent des informations personnelles ou confidentielles qui peuvent ensuite être utilisées à des fins frauduleuses.

Protection de la messagerie électronique d’Office 365 contre les cyberattaques

Si votre entreprise utilise Office 365 en tant que solution de messagerie hébergée, vos emails sont hébergés dans un centre de données Microsoft et sont probablement filtrés à l’aide de Microsoft Exchange Online Protection (EOP).

Bien que le filtre anti-spam Office 365 offre un niveau raisonnable de sécurité, certaines entreprises le trouvent basique et manquant lorsqu’il s’agit de se protéger contre les cybermenaces très sophistiquées, en particulier les attaques de spear phishing avancées.

Renforcer la sécurité d’Office 365 contre les spams et les malwares grâce à une approche de défense en profondeur

Avec cette approche, la sécurité ne dépend plus d’une seule couche, surtout en cas d’attaque. Office 365 offre 2 niveaux de sécurité de messagerie, à savoir « Exchange Online Protection » et « Advanced Threat Protection ».

En tant qu’experts en sécurité de la messagerie avec plus de 20 ans d’expérience, nous savons que les nouveaux malwares peuvent contourner les mécanismes de filtrage des emails. Depuis longtemps, les anciennes technologies de protection de la messagerie électronique, comme la réputation d’analyse et la prise d’empreintes digitales, ne sont plus efficaces contre l’évolution de ces menaces.

Des recherches récentes menées par Osterman ont montré que l’EOP de Microsoft peut détecter 100 % de tous les virus connus avec des mises à jour toutes les 15 minutes. Cependant, la recherche a révélé qu’il était moins efficace contre les malwares inconnus ou nouveaux livrés par email. Les administrateurs système qui implémentent Office 365 doivent donc s’assurer qu’il est sécurisé en ajoutant une solution de messagerie sécurisée et de filtrage du spam comme SpamTitan pour se protéger contre les menaces persistantes avancées.

Qu’est-ce qu’une attaque APT ?

Une APT est une cyberattaque dans laquelle un intrus tente de gagner et de maintenir une présence à long terme au sein de votre réseau. Les conséquences d’une attaque APT sont vastes. On compte par exemple la perte de données et de propriété intellectuelle ; l’interruption de vos services, le sabotage de vos infrastructures, voire la prise de contrôle totale de votre réseau.

Les APT sont des attaques qui se font en plusieurs étapes. Elles prennent des semaines à se mettre en place et peuvent perdurer des mois, voire des années dans votre réseau. En réalité, les APT se distinguent des cyberattaques courantes de quatre façons essentielles :

- Elles sont plus complexes que les menaces lancées habituellement via le web. Les attaques nécessitent des équipes à plein temps pour maintenir une présence cachée dans le réseau cible.

- Elles ne sont pas du type « hit-and-run », c’est-à-dire qu’une fois que les cybercriminels parviennent à pénétrer votre réseau, leur objectif est d’y rester aussi longtemps que possible.

- Elles sont principalement manuelles, c’est-à-dire qu’elles ne reposent pas sur l’automatisation.

- Les APT ne constituent pas une menace pour un grand nombre de cibles. Elles visent une entreprise spécifique. Pour chaque brèche, il existe donc un plan personnalisé conçu pour contourner les défenses de la cible.

Les APT nécessitent beaucoup d’efforts et de ressources. C’est pour cette raison que les cybercriminels choisissent généralement de s’attaquer à des cibles de grande valeur, telles que des entreprises et des sociétés.

Cependant, certains pirates informatiques peuvent aussi cibler de petites entreprises dans la chaîne d’approvisionnement des grandes organisations. Dans ce cas, ils utilisent les petites entreprises moins défendues comme point d’entrée vers les grandes organisations qui travaillent avec elles. Ainsi, toutes les entreprises de toutes tailles doivent savoir comment reconnaître les menaces persistantes avancées.

La logique est que, si vous voulez vous protéger contre les menaces avancées, vous avez besoin d’une protection avancée.

Attaques « zero day »

Une attaque de type zero day peut se produire lorsque vous cliquez sur une pièce jointe d’un email infectée par un malware. Une fois que vous ouvrez la pièce jointe, le malware peut exploiter toutes les failles de sécurité qui existent dans votre service de messagerie ou dans votre PC. La seule solution sécurisée pour le courrier électronique comprend la capacité d’anticiper les nouvelles attaques à l’aide de la technologie prédictive.

Malheureusement, les fonctions de sécurité de messagerie d’Office 365 ne correspondent pas à celles de nombreuses passerelles de sécurité de messagerie dédiées sur site et dans le cloud, qui incluent l’apprentissage de modèles et l’intelligence.

Qu’en est-il donc des fonctionnalités de SpamTitan ?

- SpamTitan se concentre sur une approche de défense en profondeur contre les menaces de malwares, les tentatives de phishing et les attaques zero-day.

- Les fonctionnalités par défaut de SpamTitan sont optionnelles avec EOP telles que la protection avancée contre les menaces, la protection anti-typosquattage, la protection des liens et le chiffrement des emails.

- Cette solution utilise les techniques prédictives incluant l’analyse bayésienne, l’heuristique et l’apprentissage machine pour bloquer les nouvelles variétés d’emails de spear phishing, de whaling et les messages contenant des menaces du type zero day avant qu’ils n’atteignent la boîte de réception des utilisateurs finaux.

Prévention des fuites de données sous Office 365

Pour se conformer aux réglementations industrielles et aux normes commerciales, les entreprises doivent protéger leurs données sensibles et empêcher leur divulgation par inadvertance. Les informations sensibles peuvent comprendre des données financières, les numéros de sécurité sociale, les numéros de carte de crédit, les dossiers médicaux, etc.

Grâce à une politique de prévention des fuites de données (DLP – Data Loss Prevention) dans Office 365, vous pouvez identifier, surveiller et protéger automatiquement ces différentes informations.

En mettant en place une politique DLP, vous pouvez identifier les données sensibles qui sont stockés dans de nombreux endroits, comme Exchange Online, OneDrive for Business, SharePoint Online et Microsoft Teams.

A titre d’exemple, il est possible d’identifier tout document contenant un numéro de carte de crédit stocké dans n’importe quel site OneDrive for Business ; ou bien vous pouvez surveiller uniquement les sites OneDrive de certains employés.

Vous pouvez également empêcher le partage accidentel des données sensibles. Si vous le souhaitez, vous pouvez par exemple identifier tout document ou message électronique qui contient un dossier financier partagé avec d’autres personnes à l’extérieur de votre organisation, puis bloquer automatiquement l’accès à ce dossier ou empêcher l’envoi du courrier électronique en cas de besoin.

En utilisant la politique DLP, vous pouvez encore surveiller et protéger les données sensibles dans les versions de bureau de Word, Excel et PowerPoint. Tout comme dans Exchange Online, OneDrive for Business et SharePoint Online, ces programmes bureautiques de Microsoft Office comprennent les mêmes capacités d’identification des données sensibles et d’application des politiques DLP. Le DLP assure un contrôle continu lorsque vos employés partagent des contenus dans ces programmes Office.

Il importe d’aider les utilisateurs à apprendre comment rester en conformité aux réglementations sans interrompre leur flux de travail. Pour ce faire, vous pouvez éduquer vos employés sur les politiques DLP et les aider à rester conformes sans interrompre leur travail.

Par exemple, si un employé tente de partager un document contenant des données sensibles, une politique DLP peut lui envoyer une notification via un e-mail, tout en lui montrant un conseil de politique dans le contexte de la bibliothèque de documents, ce qui lui permet de passer outre la politique s’il a une justification commerciale. Les mêmes conseils de politique sont également disponibles dans Outlook sur le web, Word, Excel et PowerPoint.

Consultez toujours les alertes DLP ainsi que les rapports qui montrent le contenu correspondant aux politiques DLP de votre organisation. Pour afficher ces alertes et les métadonnées liées à vos politiques DLP, utilisez le tableau de bord de gestion des alertes DLP. Sinon, vous pouvez consulter les rapports de correspondance des politiques pour évaluer la manière dont votre organisation se conforme à une politique DLP. Si une politique DLP permet aux employés d’ignorer un conseil de politique et de signaler un faux positif, vous pouvez également voir ce qu’ils ont signalé.

Bien que SpamTitan comprenne une fonction améliorée de blocage des spams et de protection contre les malwares, les virus et les emails de phishing, le produit ajoute une couche supplémentaire de protection contre la perte de données tout en facilitant la gestion de votre application Office 365.

Nous ajoutons également de puissantes règles de prévention des fuites de données pour prévenir les pertes de données internes, comme par exemple le marquage de mots-clés, de numéros de sécurité sociale, etc.

Il faut de puissantes solutions de protection contre le phishing pour protéger votre entreprise contre les arnaques de phishing par emails qui sont en constante évolution et pour protéger les données essentielles à l’accomplissement de la mission de votre entreprise.

Protection avancée contre le phishing

SpamTitan fournit une protection contre le phishing pour empêcher le whaling et le phishing en analysant tous les emails entrants en temps réel.

Il recherche des indicateurs clés dans l’email (en-tête, informations de domaine et contenu) qui suggèrent qu’un email pourrait être une tentative de phishing. SpamTitan analysera également la réputation de tous les liens (y compris les URL raccourcies) contenus dans les emails et bloquera les emails malveillants avant leur envoi à l’utilisateur final.

- Analyse de la réputation de l’URL lors de l’analyse contre plusieurs réputations.

- Détection et blocage des courriels malveillants de phishing à l’aide de malwares existants ou nouveaux.

- Les règles heuristiques qui permettent de détecter le phishing basées sur les en-têtes de messages sont fréquemment mises à jour pour tenir compte des nouvelles menaces.

- Synchronisation facile avec Active Directory et LDAP.

- Les niveaux de confiance du spam peuvent être appliqués par utilisateur, par groupe d’utilisateurs et par domaine.

- Liste blanche ou liste noire des expéditeurs/adresses IP.

- La solution est évolutive à l’infini et universellement compatible.

La combinaison de ces fonctionnalités garantit que SpamTitan protège les utilisateurs, les entreprises et les marques contre le whaling, le spear phishing, les tentatives d’usurpation d’identité, la compromission des emails professionnels (BEC) et la fraude informatique.

SpamTitan a pour but de fournir une solution de blocage des spams deux fois plus efficace que certaines solutions antispam. Pour une messagerie sécurisée, notre solution prend en charge la liste blanche et la liste noire, la vérification des destinataires, les rapports avancés et l’analyse des e-mails sortants. SpamTitan propose également un blocage des spams avec un taux de détection de 99,99 % et un taux de faux positifs de 0,003 %.

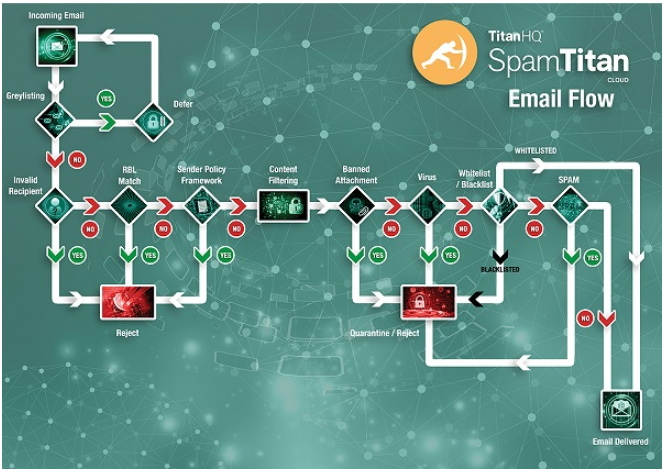

Comment fonctionne SpamTitan ?

Vous pouvez renforcer la sécurité de votre Office 365 contre les malwares et le phishing grâce à une approche de défense en profondeur.

Le filtrage supérieur d’emails comme SpamTitan utilise des techniques prédictives pour bloquer les nouvelles variétés d’emails diffusant des malwares, des attaques de spear phishing et zero day, et ce, avant que les messages n’atteignent la boîte de réception des utilisateurs.

Bien que la plupart des services de messagerie proposent un certain niveau de détection des spams, les filtres anti-spam tiers pour le courrier entrant augmentent considérablement ce niveau de détection.

Les entreprises qui ne parviennent pas à mettre en place un filtre anti-spam tiers comme SpamTitan continuent à recevoir les spams dans la boîte de réception de leurs employés.

Comme vous le savez, le paysage des menaces sur le web évolue constamment. De nouvelles menaces apparaissent chaque jour et SpamTitan s’efforce de trouver et d’offrir une protection contre les menaces les plus courantes et les plus avancées. De plus, pour nous, le filtrage des e-mails n’est pas seulement une option parmi d’autres sur une longue liste de services. En réalité, c’est notre métier principal. Cela se traduit par un taux de détection élevé des menaces sur le web et une protection globale plus élevée que celle des fournisseurs de services gérés qui essaient de « tout faire pour tout le monde ».

Nos développeurs cherchent constamment à fournir une solution de filtrage du courrier électronique riche en fonctionnalités et très granulaire. Nos experts peuvent configurer les paramètres pour l’ensemble de votre entreprise, mais vous pouvez également affiner vos filtres.

Comme il n’y a pas deux entreprises identiques, certains e-mails qu’une entreprise peut considérer comme légitimes peuvent être considérés comme du spam par une autre entreprise. SpamTitan dispose des fonctionnalités avancées telles que le filtre « Advanced Content Control » qui permet à nos ingénieurs d’appliquer un ensemble de règles spécifiques à votre flux de messagerie électronique. Ainsi, vous ne verrez que les messages que vous devez voir et non ceux que vous ne devez (ou ne voulez) pas voir. A noter que ce niveau de personnalisation n’est pas disponible sur le filtre standard d’Office 365.

Comparaison des caractéristiques d’Office 365 et de SpamTitan

Office 365 possède de nombreuses fonctions de sécurité intégrées, mais pour les entreprises habituées aux solutions de sécurité dédiées, incluant le filtrage et le reporting avancés, l’offre de sécurité par défaut de Microsoft est susceptible de ne pas être à la hauteur.

Le filtre web SpamTitan dispose d’un filtrage SURBL et de mécanismes de détection d’URL malveillants pour minimiser la probabilité qu’un email de phishing évite la détection. À ceux-ci s’ajoute un double logiciel antivirus destinés à inspecter le contenu des emails entrants et de leurs pièces jointes à la recherche de malwares et de ransomwares.

SpamTitan pour Office 365 – Mise en œuvre simple

Il est facile de combiner SpamTitan Cloud ou nos passerelles de sécurité de messagerie avec Office 365. Il ne pourrait pas être plus simple de mettre en œuvre cette couche cruciale de protection supplémentaire pour protéger votre environnement Office 365 contre les attaques. Vous pouvez spécifier le filtre de messagerie SpamTitan comme passerelle de courrier entrant par laquelle passe tout le courrier entrant de votre domaine avant d’atteindre votre compte Office 365.

Contactez-nous pour en savoir plus à propos de la mise en œuvre de cette solution. Mais au final, votre installation ressemblera à ceci :

Une protection avancée contre les menaces ne signifie pas toujours dépenses considérables

Office 365 continue d’être le leader dans le domaine de la productivité et de la collaboration pour les grandes et petites entreprises. Mais comme la messagerie électronique est essentielle à l’accomplissement de la mission des entreprises, il est essentiel de faire appel à un fournisseur tiers fiable spécialisé dans la sécurité de la messagerie électronique et du web. Même si Microsoft a ajouté la sécurité comme une fonctionnalité d’Office 365, pour la plupart des organisations, elle ne répond pas souvent aux critères de sécurité exigés par les entreprises.

Avec l’assaut des attaques de phishing et de ransomwares par le biais des réseaux et des systèmes de messagerie, les budgets informatiques sont en train d’être établis en tenant compte de la sécurité. Il faut noter que, pour bénéficier d’une meilleure sécurité de la messagerie électronique et du web et pour se conformer aux normes règlementaires, vous n’avez pas besoin de faire un gros investissement.

Depuis 1999, SpamTitan ne cesse de collecter de précieuses informations sur les menaces dans le but de réduire considérablement le risque d’une attaque réussie contre votre entreprise à un coût raisonnable. Contrairement à Microsoft, la sécurité est tout ce que nous faisons.

Le phishing et les malwares dans Office 365 vous préoccupent ? Obtenez une démonstration personnalisée et gratuite de SpamTitan et découvrez comment notre solution peut vous aider à sécuriser votre environnement Office 365 dès aujourd’hui.